Si alguna vez te has encontrado con un mensaje en tu computadora u otro dispositivo que te dice que necesitas mayores privilegios, te has encontrado con la necesidad de "acceso root".

Los sistemas operativos deben lograr un equilibrio entre permitir a los usuarios hacer lo que necesitan pero sin permitirles estropear todo el sistema. Para bien o para mal, cuando tienes “acceso root” a una computadora, tienes las llaves del reino.

Los sistemas operativos son como cebollas

Los sistemas operativos (SO) tienen capas, como una cebolla. Sin embargo, a diferencia deuna cebolla, los sistemas operativos tienen núcleos.

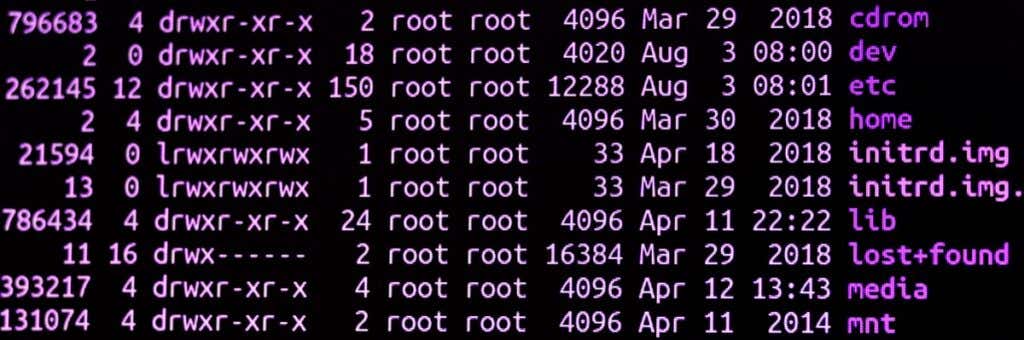

El kernel es la capa central más baja del sistema operativo. Esta parte del sistema operativo se comunica directamente con el hardware de la computadora. El kernel es lo primero que se carga cuando su computadora carga el sistema operativo. El kernel siempre permanece en RAM. Si el kernel falla, la computadora fallará. Es la parte más crítica del sistema operativo.

Alrededor del kernel hay varios componentes del sistema operativo, como el sistema de archivos, los controladores de dispositivos, las interfaces de programación de aplicaciones (API) y la interfaz de usuario (UI). La interfaz de usuario es la parte que te conecta a ti, el usuario, con todos los componentes del sistema operativo que funcionan en segundo plano.

La mayoría de los usuarios solo necesitan acceso a algunos de los componentes del sistema operativo, y solo en distintos grados, razón por la cual los sistemas operativos tienen niveles de "privilegios".

Conceptos básicos de los privilegios del sistema operativo

Al igual que en la vida real, tener ciertos privilegios en un sistema operativo significa tener acceso a cosas que los usuarios con privilegios inferiores no tienen. El acceso se puede restringir de varias maneras. Una restricción común es el acceso al sistema de archivos. Es posible que solo tenga privilegios de "lectura" cuando se trata de datos específicos, lo que significa que puede abrir esos archivos y leerlos, pero no puede cambiarlos de ninguna manera. Para hacer eso, necesitaría privilegios de "escritura".

Es posible que algunos tipos de datos no le otorguen ningún privilegio de "lectura". Por ejemplo, no querrás que una computadora pública dé a los usuarios acceso a datos que solo el personal debe ver.

Otras restricciones comunes se relacionan con la configuración de la computadora y la instalación de software. Al utilizar diferentes niveles de privilegios, se puede evitar que los usuarios instalen o eliminen aplicaciones y cambien cosas como el fondo de pantalla del sistema..

Tener acceso root es el máximo privilegio

Tener “acceso de root” significa tener el mayor privilegio posible en la computadora. No se le ocultan archivos ni datos. Los usuarios root pueden cambiar cualquier aspecto del sistema operativo.

Cualquier aplicación que el usuario root ejecute con los mismos privilegios puede hacer cualquier cosa que un usuario root pueda hacer. El acceso raíz es esencial para solucionar muchos problemas y el mantenimiento general de la computadora.

Otro término para un usuario raíz es "administrador", aunque en algunos casos, una cuenta de administrador puede tener privilegios ligeramente menores que la cuenta raíz, dependiendo del sistema operativo y de cómo se configuran específicamente las cosas. En la mayoría de los casos, privilegios de administrador y privilegios de root son términos intercambiables.

Niveles de privilegios de usuario de Linux

Linux y otros sistemas operativos “tipo Unix ” tienen un enfoque específico para las cuentas raíz. Siempre hay al menos una cuenta raíz en Linux, creada cuando instala el sistema operativo por primera vez. De forma predeterminada, esta cuenta no es una cuenta de usuario destinada al uso diario. En cambio, cada vez que un usuario normal necesita hacer algo que requiere acceso raíz, debe proporcionar un nombre de usuario y contraseña, lo que eleva temporalmente los privilegios para realizar la tarea y luego vuelve a bajar a los niveles de privilegios de usuario normales.

Al utilizar la Terminal Linus, una interfaz basada en texto, los usuarios pueden utilizar el comando "sudo", que es la abreviatura de "superusuario hacer". Cualquier comando que siga a sudo se ejecuta con privilegios de root y tendrás que proporcionar una contraseña nuevamente.

Niveles de privilegios de usuario de Windows y macOS

Durante años, Microsoft Windows tuvo una actitud más relajada con respecto a los privilegios de root. La cuenta de usuario principal también era la cuenta de administrador, lo que significaba que tenía que cambiar las cosas manualmente si quería el mismo nivel de seguridad inherente del enfoque de Linux.

En las versiones modernas de Microsoft Windows, las acciones que requieren privilegios de administrador activarán un mensaje de Control de cuentas de usuario (UAC) de Windows y tendrás que proporcionar la contraseña de administrador. También puede iniciar aplicaciones específicas con privilegios de administrador. Por ejemplo, puede iniciar Símbolo del sistema o la Terminal de Windows con privilegios de administrador y no tendrá que proporcionar una contraseña durante la duración de la sesión repetidamente..

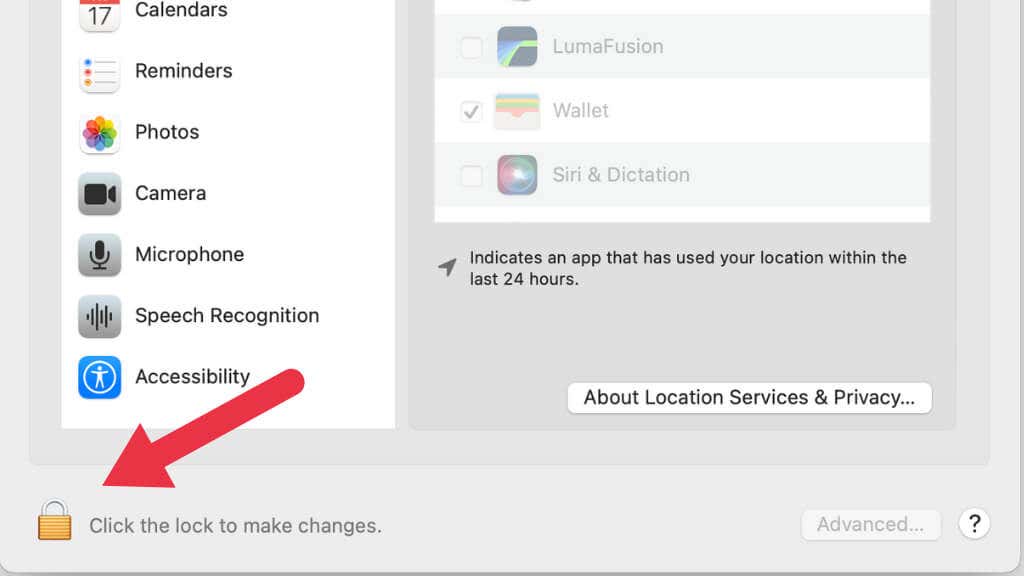

MacOS de Apple es, al igual que Linux, un sistema operativo similar a Unix y requiere una elevación de privilegios por operación cada vez que intentas hacer algo fuera del uso habitual. En macOS, verás pequeños íconos de candado, que te permiten desbloquear la configuración del sistema con la contraseña del usuario root y luego bloquearla nuevamente una vez que hayas terminado.

De forma predeterminada, macOS es un poco más agresivo con los permisos que Windows. Por ejemplo, si una aplicación necesita acceder a datos en una unidad extraíble, macOS te preguntará si está bien la primera vez.

Acceso root en teléfonos Android

La mayoría de las personas que no son administradores de sistemas encontraron por primera vez la idea de "acceso root" o "rooting" en el contexto de los teléfonos inteligentes y tabletas Android. Si bien Android es un sistema operativo de código abierto, casi todos los fabricantes de teléfonos Android, como Samsung y OnePlus, no brindan a sus clientes acceso root a sus teléfonos. En cambio, tienen cuentas de usuario especiales que no pueden obtener acceso de bajo nivel al hardware del teléfono. Entonces, a diferencia de una PC, no puedes cambiar el sistema operativo de tu teléfono Android ni realizar cambios en el sistema que no estén permitidos explícitamente por el fabricante del teléfono.

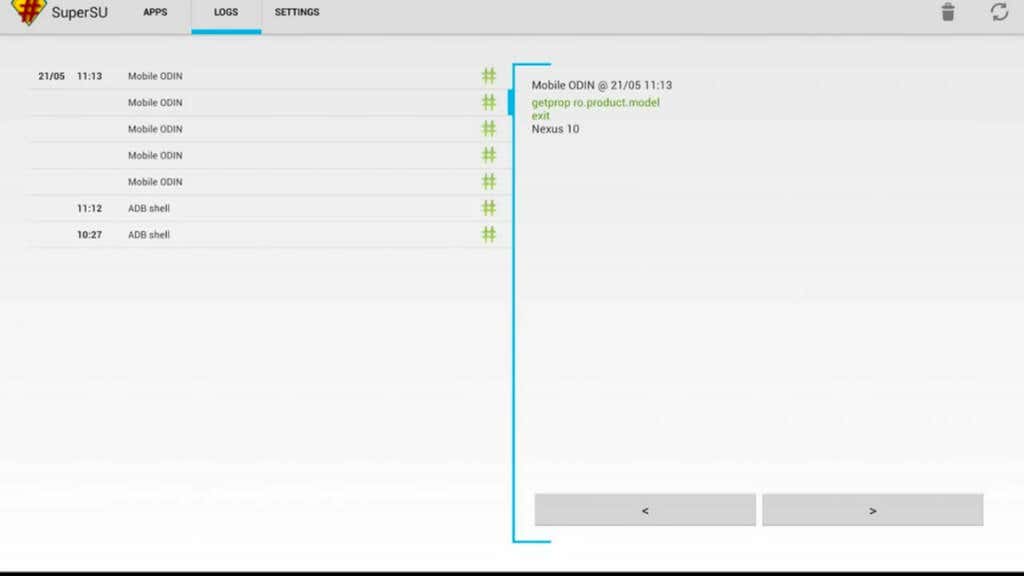

En muchos teléfonos, se puede obtener acceso de root ejecutando una aplicación de root, pero algunos dispositivos requieren un proceso de root algo complicado utilizando una computadora y Android Debug Bridge (ADB). Al utilizar uno de los diversos métodos o tutoriales de root con un solo clic para rootear dispositivos Android, puede obtener acceso de root a su teléfono.

Desde aquí, puedes cambiar prácticamente cualquier aspecto del dispositivo, incluida la eliminación del bloatware del proveedor y la desactivación o habilitación de elementos que el fabricante del teléfono quería mantener fuera de tu alcance. Rootear un teléfono Android también es el primer paso si deseas reemplazar el sistema operativo por completo. Esto puede incluir la última versión de Android, ROM personalizadas e incluso Android estándar (como un teléfono Google Nexus) sin las interfaces específicas del fabricante. Abres un mundo de firmware alternativo al rootear tu dispositivo y desbloquear su gestor de arranque.

Las aplicaciones populares incluyen supersu y Magisco, que usted utiliza bajo su propio riesgo. Alternativamente, dedique algún tiempo a los foros de Android y lea cómo les ha ido a otros propietarios de su modelo de teléfono con el rooteo..

Dispositivos iOS con “jailbreaking”

Aunque los teléfonos Android no te dan acceso root de fábrica, Android es generalmente mucho menos restrictivo que iOS, incluso sin permisos root. Por ejemplo, en un teléfono Android, puedes habilitar fácilmente la instalación de aplicaciones de tiendas de aplicaciones de terceros e instalar lo que quieras, incluso si no está en Google Play Store.

En iOS, cualquier aplicación que Apple no apruebe está simplemente fuera de su alcance, donde entra en juego la práctica de “jailbreak ”. El resultado del jailbreak es muy parecido a rootear un dispositivo. Teléfono Android, pero la diferencia es que las medidas de seguridad de iOS deben romperse mediante exploits.

Los peligros del acceso root

Cuando se trata de dispositivos como iPhones y smartphones Android, una cuestión crucial a considerar al realizar el rooteo es que puede invalidar la garantía. Esto es particularmente preocupante ya que un rooteo o jailbreak que sale mal puede bloquear permanentemente tu dispositivo, algo que el fabricante puede no estar dispuesto a arreglar, incluso si les pagas.

En las computadoras personales, los problemas son diferentes. No querrás dar acceso root a las aplicaciones o usuarios equivocados accidentalmente. Ya sea en un teléfono o en una computadora, también existe la posibilidad de que le dé acceso raíz al malware, lo que puede ser una catástrofe y poner en peligro los archivos de su sistema. Es por eso que usar un paquete antivirus es crucial en un dispositivo rooteado.

Supongamos que obtiene acceso de root y comienza a instalar ROM personalizadas. En ese caso, puede perder el acceso a funciones especiales de su dispositivo y ver una peor gestión térmica o duración de la batería, ya que muchas de las optimizaciones no están presentes en dispositivos rooteados con ROM personalizadas. Algunos usuarios realizan overclocking en su dispositivo rooteado, donde la CPU y la GPU superan las especificaciones del fabricante, lo que podría dañar el teléfono.

Desrootear tu dispositivo

¿Qué sucede si desea desinstalar su acceso raíz? Suponiendo que su dispositivo todavía funciona, puede "desrootearlo" o "deshacerle el jailbreak" y devolverlo a su estado original, lo que incluye actualizar la ROM OEM nuevamente en el dispositivo. Querrá hacer esto antes de vender o regalar su dispositivo, y desea hacerlo antes de intentar realizar una devolución en garantía, si es posible..

Tener un teléfono rooteado puede ser enriquecedor y liberador, pero también conlleva una larga lista de riesgos y advertencias, así que piensa detenidamente si vale la pena.

.