El nivel más alto de seguridad para una computadora es que tenga espacio de aire. Es la única forma de reducir la posibilidad de que la computadora sea pirateada lo más cerca posible de cero. Cualquier cosa menos y un hacker dedicado se involucrará de alguna manera.

¿Por qué querría Air Gap una computadora?

La persona promedio no necesita airear una computadora. Este es principalmente el dominio de corporaciones y gobiernos. Para un gobierno, podría ser un proyecto base de datos delicado o tal vez controlar un sistema de armas. Para una corporación, podría albergar secretos comerciales, información financiera o ejecutar un proceso industrial. Grupos de activistas también podría hacer esto para evitar que su trabajo se cierre.

Probablemente no estés preocupado por esas cosas si solo estás ejecutando una computadora en casa. Aún así, implementar solo una o dos de estas medidas aumenta tu seguridad drásticamente.

¿Qué es una brecha de aire?

Cuando transmites brecha una computadora no hay nada entre la computadora y el resto del mundo excepto aire. Por supuesto, desde que apareció WiFi, ha cambiado para significar que no hay conexión con el mundo exterior en absoluto. Nada que no esté ya en la computadora debería poder acceder a él. No se debería poder quitar nada de la computadora.

¿Cómo puedo abrir una computadora?

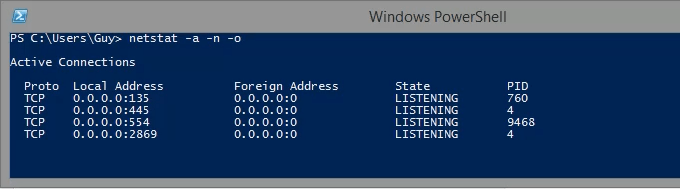

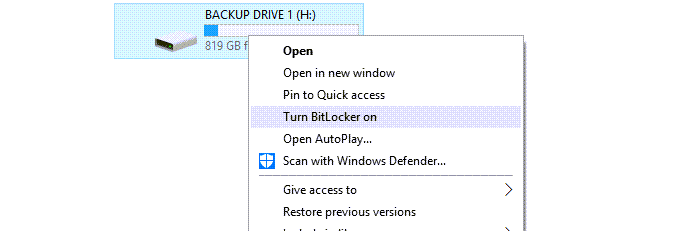

Abrir una computadora no es tan tan simple como desconectar el cable de red y el deshabilitando el wifi. Recuerde, este es un objetivo de gran valor para hackers criminales y los actores del estado-nación (NSA) que trabajan para gobiernos extranjeros. Tienen dinero y tiempo. Además, les encantan los desafíos, por lo que les resulta atractivo perseguir una computadora con espacio de aire.

Comencemos desde el exterior de la computadora y trabajemos hacia adentro:

In_content_1 todo: [300 x 250] / dfp: [640 x 360]->

Tenga cuidado con los falsos techos. Si un atacante puede sacar una placa del techo y pasar por encima de la pared, la puerta cerrada no significa nada. Tampoco tiene ventanas. El único propósito de la habitación debería ser albergar esa computadora. Si está almacenando cosas allí, entonces existe la oportunidad de colarse y ocultar un cámara web, micrófono o dispositivo de escucha de RF.

También necesitará un sistema de extinción de incendios seguro para computadoras. Algo que use gases inertes o compuestos halocarbonados es apropiado. Tiene que ser no destructivo para la computadora, o el hacker puede intentar destruir la computadora encendiendo los rociadores si puede.

¿Mi computadora está segura ahora?

Acostúmbrese a los términos riesgo aceptable y razonablemente seguro. Mientras haya piratas informáticos, ambos sombrero blanco y sombrero negro, se seguirán desarrollando nuevas formas de saltar la brecha de aire. Hay mucho que puedes hacer, pero cuando haces un air gap en tu computadora, al menos es un buen comienzo.