Categoría: Publicaciones destacadas

HDG explica: ¿Tengo un virus? Aquí están las señales de advertencia

Cualquiera que haya tenido un virus en su sistema informático sabe lo estresante que puede ser. No importa si tiene un programa de software de seguridad avanzado o fuerte, [...]...

Leer más →HDG explica: ¿Qué son los metadatos y cómo se usan?

Si posee un sitio web o trabaja en campos que implican escribir o administrar contenido en línea, es probable que haya oído hablar de metadatos. Es algo de lo que no se puede escapar (ni debería hacerlo si desea clasificar en los motores de búsqueda). La pregunta que puede hacerse es "qué son los metadatos y, lo que es más importante, cómo [...]...

Leer más →HDG explica: ¿Cómo funciona el GPS?

La última vez que usó su teléfono para que Google Maps señalara su ubicación exacta en un mapa, ¿alguna vez se detuvo y se preguntó cómo funciona el GPS con tanta precisión? El sistema del Sistema de Posicionamiento Global (GPS) fue lanzado por el Departamento de Defensa de los Estados Unidos en 1973 (conocido como NAVSTAR). Para 1993, había 24 [...]...

Leer más →HDG explica: ¿Qué es un keylogger y cómo lo elimino de mi computadora?

Un keylogger, o keylog logger, es un programa furtivo utilizado por los ciberdelincuentes para registrar secretamente cada pulsación de tecla realizada en su computadora. El objetivo principal es recolectar su información confidencial, como contraseñas o inicios de sesión, y enviarla de vuelta al hacker. Originalmente, los keyloggers se usaban para rastrear la actividad de los empleados en las computadoras, pero esto se convirtió rápidamente [...]...

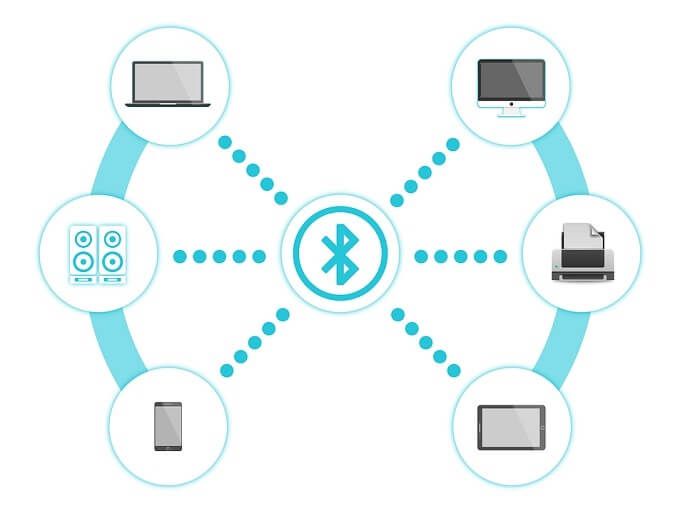

Leer más →HDG explica: ¿Qué es Bluetooth y para qué se usa más comúnmente?

Muchos de ustedes que lean esto quizás recuerden los viejos tiempos malos de conseguir que dos gadgets se hablaran entre sí. Los teléfonos celulares (¡no los teléfonos inteligentes!) Todos tenían sus propios cables patentados. Las computadoras aún no habían adoptado el Universal Serial Bus, por lo que también tenían un desorden de diferentes estándares de conexión. El WiFi tampoco era una cosa, [...]...

Leer más →¿Por qué la mayoría de los teléfonos nuevos están abandonando la toma de auriculares?

El conector estéreo TRS (punta, anillo, funda) de 3.5 mm ha existido durante mucho tiempo. La versión original de 6.35 mm es de finales de 1800, donde se usaba en las centrales telefónicas. La versión de 3.5 mm surgió en la década de 1950 y todavía se usa ampliamente en la actualidad. Esto significa que podría tomar un par de [...]...

Leer más →Hackeo de sombrero negro, blanco y gris definido

Hackers A las noticias les encanta informar sobre ellas y al público simplemente le encanta entender completamente lo que realmente hacen. La palabra "pirata informático" se ha asociado con delincuentes informáticos maliciosos, en gran parte gracias a cómo se usa en los medios y las películas. Originalmente, el tipo malicioso de asistente de computadora se conocía como "cracker", pero [...]...

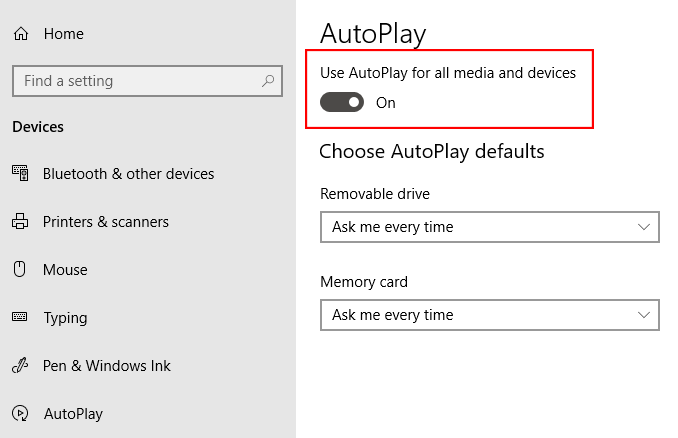

Leer más →Cómo quitar el virus de acceso directo en USB usando CMD

Un virus informático puede provenir de casi cualquier lugar, incluso de dispositivos de almacenamiento extraíbles. Cuando una unidad flash USB infectada llega a su PC, se activará gracias a una función integrada de Windows llamada AutoRun. Afortunadamente, hay una manera de desactivar la función. En este artículo, le mostraremos cómo [...]...

Leer más →¿Qué significa el fin de la vida útil para el software y qué debería importarle?

Antes de comenzar, comprenda que este artículo también aborda los sistemas operativos (SO), específicamente Windows, pero los principios podrían aplicarse a cualquier software, aplicación o SO. Cuando escuchas o recibes una notificación de que tu software está llegando al final de la vida útil (EOL), es un poco desconcertante. Suena tan definitivo, como si su software simplemente [...]...

Leer más →99 de los mejores programas gratuitos de Windows que quizás no conozcas

Debido a la popularidad de mi artículo anterior sobre Help Desk Geek titulado 99 formas de hacer que su computadora sea increíblemente rápida, he decidido escribir otra publicación de lista con 99 elementos, pero esta vez en programas gratuitos de Windows que quizás no haya escuchado. Si busca los "mejores programas gratuitos" o "los mejores programas gratuitos [...]...

Leer más →