Hay muchas razones para rastrear la actividad de los usuarios de Windows, incluido el monitoreo de su actividad infantil en internet, la protección contra el acceso no autorizado, la mejora de los problemas de seguridad y la mitigación de las amenazas internas.

Aquí se analizará el seguimiento opciones para una variedad de entornos de Windows, incluida la PC de su hogar, el seguimiento de usuarios de la red del servidor y los grupos de trabajo.

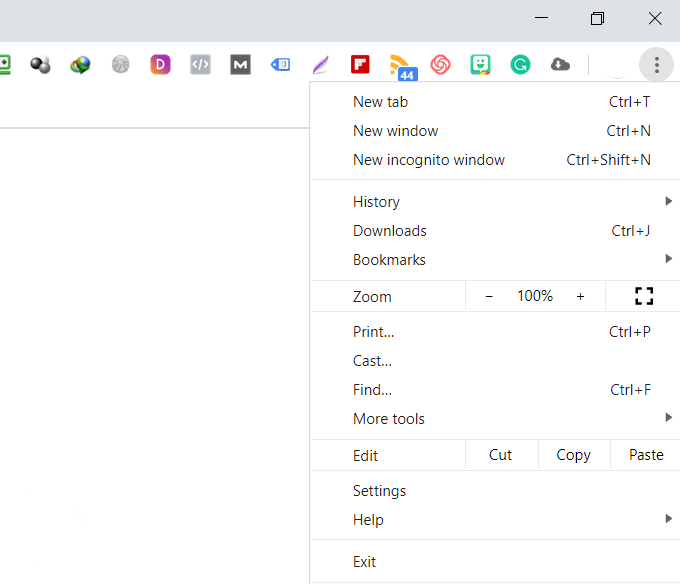

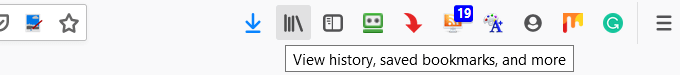

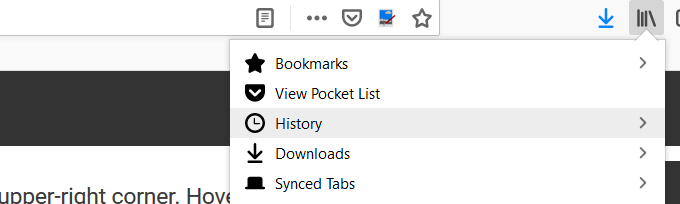

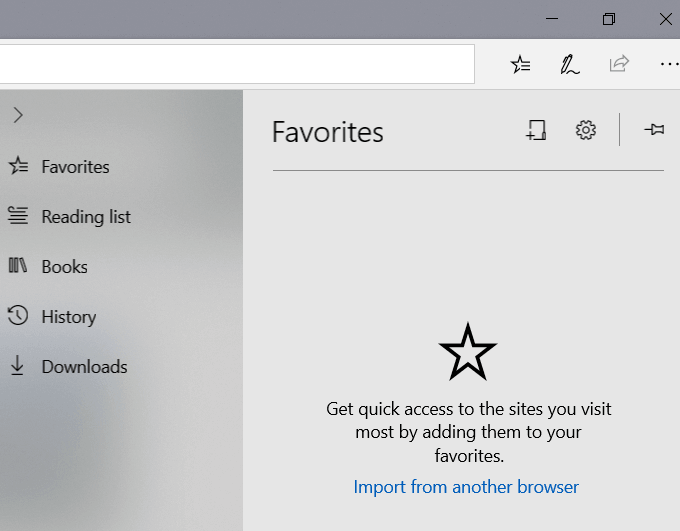

Verifique su historial web

Si desea saber qué sitios tiene alguien en su computadora (como mientras sus hijos) están visitando, puede encontrar esa información a través del historial del navegador. Aunque los usuarios expertos en tecnología puedan conocer formas de ocultar este historial, no está de más comprobarlo.

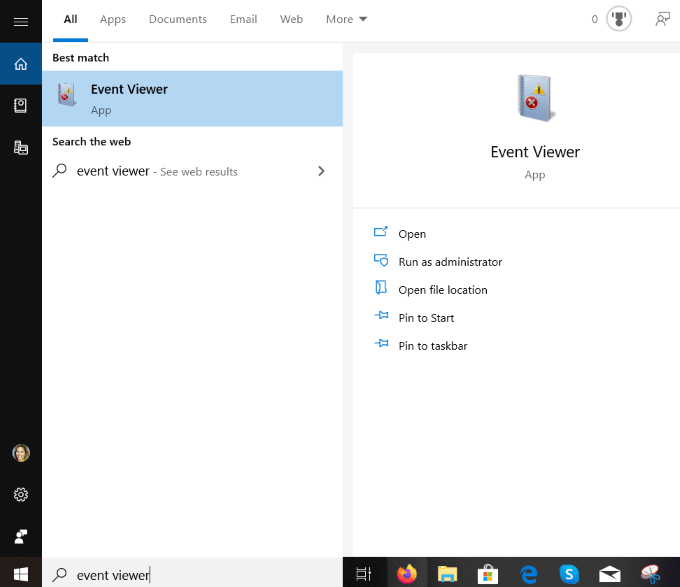

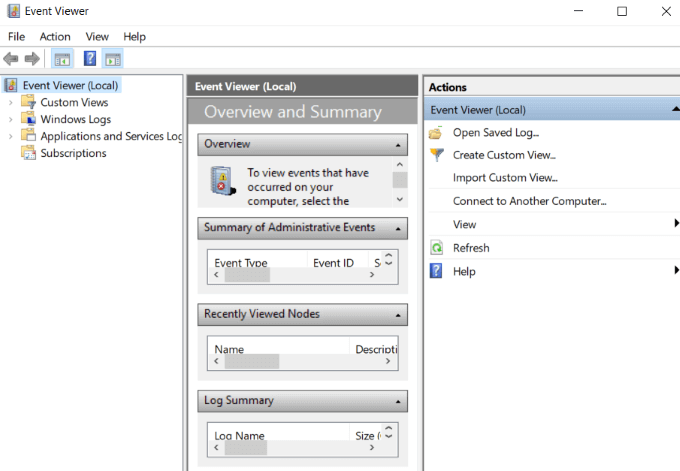

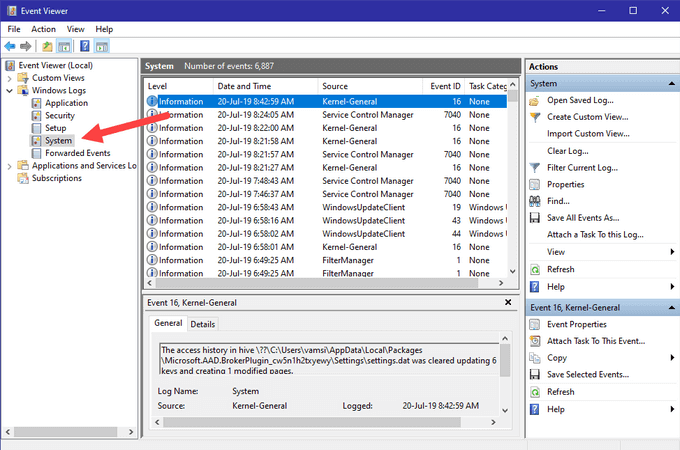

Eventos de Windows

Windows mantiene seguimiento de toda la actividad del usuario en su computadora. El primer paso para determinar si alguien más está usando su computadora es identificar los momentos en que estaba en uso.

Cómo identificar actividad sospechosa en un servidor Windows

Si está ejecutando un entorno con varios servidores Windows, la seguridad es vital. La auditoría y el seguimiento de las actividades de Windows para identificar actividades sospechosas es primordial por numerosas razones, que incluyen:

Es mejor tomar medidas preventivas que esperar hasta que ocurra un incidente. Debe contar con un proceso de monitoreo de seguridad sólido para ver quién inicia sesión en su servidor y cuándo. Esto identificará eventos sospechosos en los informes de seguridad del servidor de Windows.

In_content_1 all: [300x250] / dfp: [640x360]->Qué tener en cuenta en sus informes de Windows

Como administrador de un servidor, hay varios eventos a tener en cuenta para proteger su red de actividades nefastas del usuario de Windows, que incluyen:

Como se discutió anteriormente, los eventos se registran en el registro de eventos en Windows. Los tres tipos principales de registros nativos son:

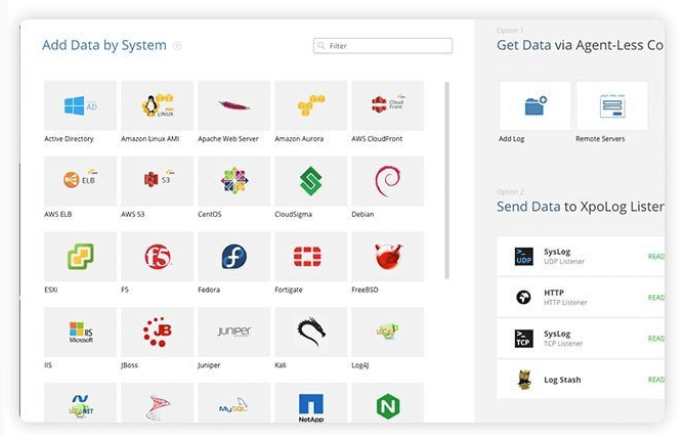

XpoLog7

XpoLog7 es una herramienta de gestión de registro automatizada para proporcionar:

El plan básico es gratis para siempre por 0.5GB / día. Para aquellos que necesitan más funciones, Xpolog7 también ofrece varios opciones de precios.

Cómo rastrear la actividad del usuario en grupos de trabajo

Los grupos de trabajo son redes organizadas de computadoras. Permiten a los usuarios compartir almacenamiento, archivos e impresoras.

Es una forma conveniente de trabajar juntos y fácil de usar y administrar. Sin embargo, sin una administración adecuada, está abriendo su red a posibles riesgos de seguridad que pueden afectar a todos los participantes del grupo de trabajo.

A continuación encontrará consejos sobre cómo rastrear la actividad del usuario para aumentar la seguridad de su red.

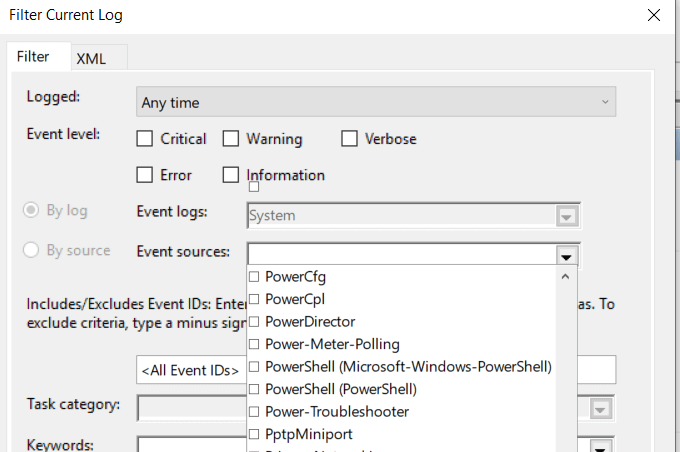

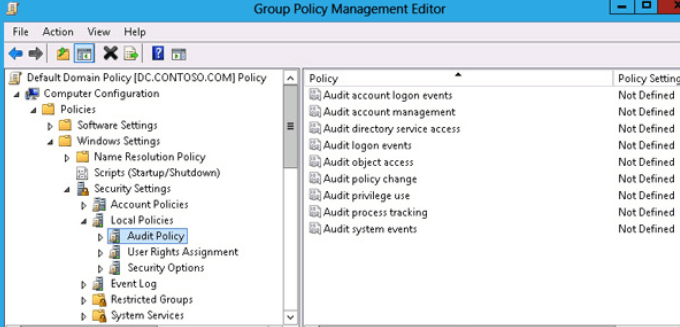

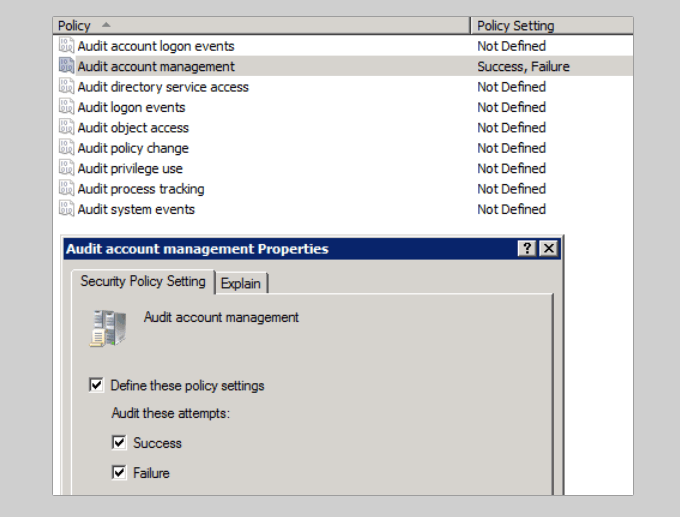

Usar la política de auditoría de Windows

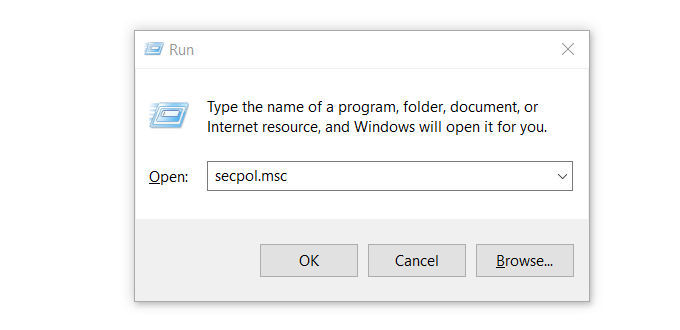

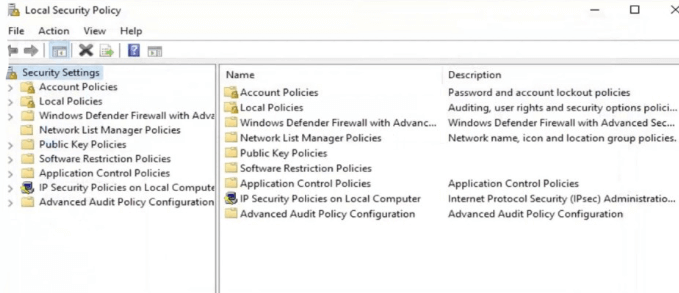

Siga los pasos a continuación para realizar un seguimiento de lo que los participantes del grupo de trabajo están haciendo en su red.

Esto abrirá el Ventana Política de seguridad local.

Repita los pasos anteriores para todas las entradas para rastrear la actividad del usuario en grupos de trabajo. Tenga en cuenta que todas las computadoras de su grupo de trabajo deben estar protegidas adecuadamente. Si una computadora se infecta, todas las demás conectadas a la misma red están en riesgo.

Keyloggers

Programas keylogger supervisan la actividad del teclado y mantener un registro de todo lo escrito. Son una forma efectiva de monitorear la actividad de los usuarios de Windows para ver si alguien ha estado entrometiéndose en su privacidad.

La mayoría de las personas que usan programas keylogger lo hacen por razones maliciosas. Debido a esto, su programa anti-malware probablemente lo pondrá en cuarentena. Por lo tanto, deberá eliminar la cuarentena para usarla.

Existen varios programas de software de registro de teclas gratuitos para que pueda elegir si está en el mercado.