Internet puede ser un lugar aterrador en estos días. Aunque a menudo se puede usar para bien, como proporcionar a las personas trabajos remotos y líneas de vida a personas discapacitadas varadas en sus hogares, también puede sacar lo peor de la sociedad, decidido a explotar la buena naturaleza de las personas.

Si es alguien que intenta piratear sus cuentas en línea, enviándole un correo electrónico con un enlace de suplantación de identidad (phishing) para obtener los datos de su tarjeta de crédito, o que su computadora sea desactivada por ransomware, existen riesgos involucrados en conectarse en línea.

Pero como con mantenerse a salvo sin conexión, también puede protegerse de los piratas informáticos en línea siguiendo precauciones razonables. Obviamente, esto no garantiza que no suceda nada, pero hará que sea mucho más difícil para el hacker oportunista "drive-by".

Fortalezca sus contraseñas y use un administrador de contraseñas

La primera lección de seguridad informática es SIEMPRE buenas contraseñas. Desafortunadamente, muchas personas escuchan esto, pero luego se apagan y vuelven a ver Netflix. Los usuarios de Internet cuya contraseña es 12345o contraseña.

Debe tener una contraseña:

Usar una aplicación de autenticación de 2 factores, no códigos de SMS

Además de una contraseña segura, también debe habilitar la Autenticación de 2 factores (si el sitio web en cuestión lo admite : cada vez hay más usuarios a bordo).

Sin embargo, no recomendaría la opción de mensaje SMS como opción predeterminada. Simplemente porque algunos piratas informáticos pueden falsificar su número de teléfono móvil e interceptar el mensaje SMS. Puede mitigar el riesgo hasta cierto punto si no publica su número de teléfono móvil en línea.

Recientemente escribí sobre cómo configurar Google Authenticator, y hace un tiempo, también discutí YubiKey, otro método 2FA. Por lo tanto, lo recomendaría a esos artículos.

Use una red privada virtual y cifre a la fuerza todas las URL

Intente no usar redes wifi públicas, a menos que sea absolutamente esencial. Son muy inseguros y alguien con una herramienta de detección de redes puede arrebatar fácilmente los detalles de inicio de sesión de su cuenta. Pero si absolutamente debe saltar al wifi de Starbucks, hay un par de cosas que puede hacer para mitigar el riesgo.

Recientemente hemos los perfilados que deberías considerar seriamente, así como los mejores para Mac y iOS. Hagas lo que hagas, no uses un servicio gratuito.

Configurar un firewall, un verificador de virus y un verificador de malware

Los firewalls pueden será bastante difícil de configurar ya que se detiene todo el tráfico web entrante y saliente, y debe hacer "reglas" para cada uno. Pero a la larga, vale la pena.

Los usuarios de MacOS tienen un firewall se instala automáticamente en su sistema (vaya a Configuración–>Seguridad y privacidad–>Firewallpara activarlo). Los usuarios de Windows también tienen el firewall de Windows incorporado. También hay varias opciones de terceros, cada una con diferentes grados de reputación.

Analice su computadora constantemente con un antivirus / malware y siempre asegúrese de haber descargado las últimas actualizaciones. Aquí hay algunos escáneres de virus y malware para Windows y Los usuarios de Mac pueden ver esta lista.

Comprobar URL y archivos antes de hacer clic en ellos

¿Cuántos correos electrónicos recibe todos los días que dicen ser de su banco, Paypal o Amazon? Todos intentarán parecerse a correos electrónicos reales de estos lugares (a pesar de los errores tipográficos), y TODOS le dirán que sus detalles se han visto comprometidos, y dado que son personas tan amables y útiles, aquí hay un enlace para restablecer la contraseña para que haga clic en .

Pero obviamente el enlace de restablecimiento de contraseña conduce a un sitio falso y una vez que ingresa la contraseña anterior, lo tienen. Entonces ...

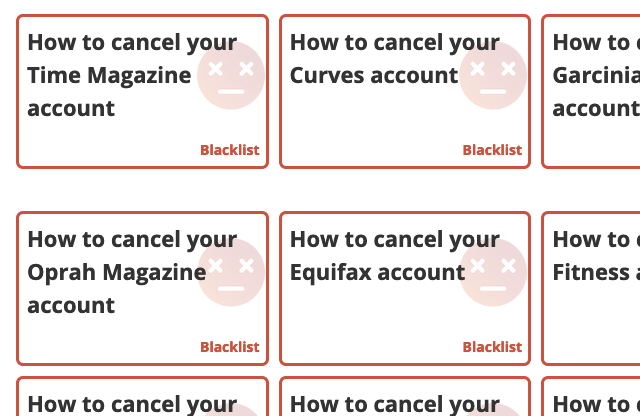

Cierre todas las cuentas en línea inactivas e innecesarias

Cuando un hacker tiene sus datos de inicio de sesión para un sitio, comenzará a ver qué otros sitios está listo para ver si los mismos detalles de inicio de sesión también funcionan allí. Por lo tanto, además de no reutilizar las contraseñas, también debe cerrar todas las cuentas en línea que ya no necesita.

Muchos lugares hacen que sea extremadamente difícil cerrar una cuenta, algunos incluso imposibles. Pero puede obtener enlaces directos a las opciones de cierre de cuenta buscando Asesino de cuentas.

Usar tarjetas de crédito y tarjetas de regalo desechables

Una de las formas más comunes en que un pirata informático pica a las personas es robando los datos de su tarjeta de crédito en una violación de datos. Las nuevas tiendas de comercio electrónico están surgiendo todo el tiempo, por lo que cuanto más use su tarjeta de crédito para una compra en línea, mayor será la posibilidad de que el número de la tarjeta de crédito se vea comprometido.

Además de asegurarse de que el sitio web que está comprando tiene un enlace HTTPS, también debe considerar el uso de tarjetas de crédito desechables y tarjetas de regalo. Las tarjetas de regalo se pueden encontrar en tiendas locales y pueden ser para algo como recargar su saldo de iTunes o pagar su factura de Netflix.

Saphia recientemente describió 5 servicios de tarjetas de crédito desechables de buena reputación, con Revolut como uno de los mejor.

Conclusión

La lista anterior no es exhaustiva, pero si recién está comenzando su búsqueda para hacer que su presencia en línea sea más segura y protéjase de los hackers en línea, estas sugerencias son el mejor lugar para comenzar.